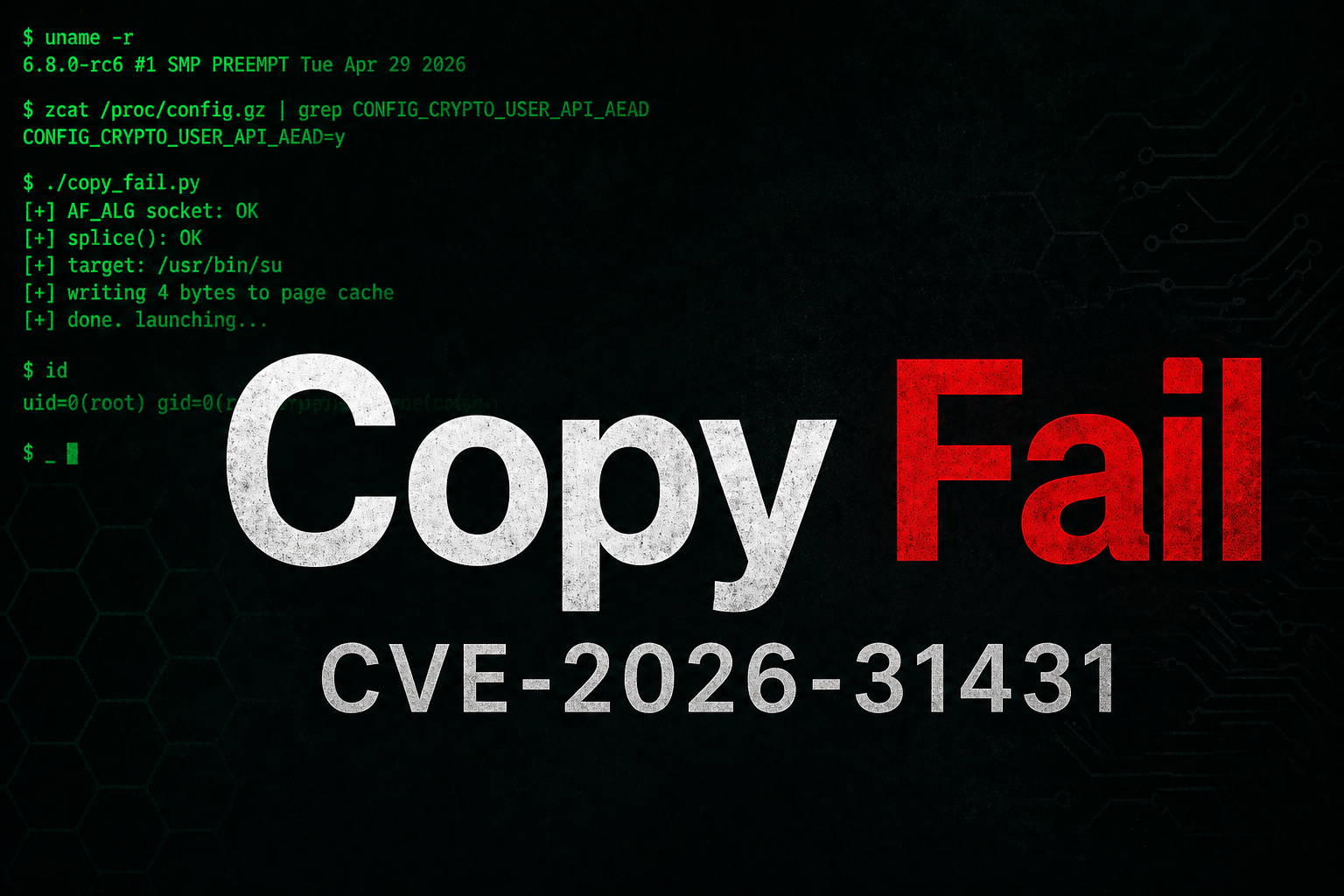

CVE-2026-31431: Celah Kriptografi 9 Tahun di Kernel Linux Beri Akses Root Instan

INFO TEKNO> CVE-2026-31431 adalah kerentanan eskalasi hak istimewa lokal di kernel Linux yang memungkinkan pengguna biasa tanpa akun administrator mendapatkan akses root secara instan — dan celah ini telah bersembunyi di hampir semua distribusi Linux sejak tahun 2017.

Para peneliti keamanan dari Xint Code mengungkap temuan ini minggu ini, memaksa administrator sistem di seluruh dunia untuk segera merespons sebelum distribusi masing-masing menyediakan patch yang siap pakai.

Apa Itu CVE-2026-31431 dan Mengapa Ini Berbahaya?

CVE-2026-31431 adalah kerentanan eskalasi hak istimewa lokal (local privilege escalation) yang berakar dari kesalahan optimasi kriptografi di dalam kernel Linux. Eksploitasi berhasil memberikan akses root kepada pengguna lokal yang sama sekali tidak memiliki hak istimewa — tanpa meninggalkan jejak penulisan ke disk, dan tanpa terdeteksi oleh banyak perangkat lunak keamanan konvensional.

Ini bukan sekadar bug biasa. Skenario ini adalah mimpi buruk bagi server multi-pengguna dari berbagai jenis: server web, lingkungan kontainer seperti Kubernetes, pipeline CI/CD, dan infrastruktur cloud yang mengandalkan isolasi pengguna sebagai lapisan keamanan utama.

Yang membuatnya semakin mengkhawatirkan: hanya dibutuhkan 732 byte untuk mengeksekusi serangan ini secara penuh.

Distro Linux Mana Saja yang Terpengaruh?

Kerentanan ini memengaruhi hampir semua distribusi Linux yang saat ini aktif digunakan. Varian yang secara eksplisit dikonfirmasi termasuk Ubuntu 24, RHEL 10, SUSE 16, dan Amazon Linux 2023 — meski daftar tersebut tidak bersifat eksklusif.

Satu detail yang tidak terduga: Windows Subsystem for Linux 2 (WSL2) juga terpengaruh oleh kerentanan yang sama, memperluas cakupan ancaman ini jauh melampaui server Linux tradisional ke dalam lingkungan pengembang Windows sehari-hari.

Kernel Linux sendiri sudah mendapatkan patch. Namun jendela pengungkapan yang singkat dari Xint Code memberi waktu yang relatif terbatas bagi para pembuat distribusi untuk menyiapkan dan mendorong paket pembaruan yang siap dikonsumsi pengguna akhir.

Mekanisme Eksploitasi: Bagaimana 732 Byte Cukup untuk Membajak Root

Ini bagian yang secara teknis paling menarik — dan paling berbahaya.

AF_ALG adalah antarmuka soket kernel Linux yang memungkinkan aplikasi melakukan operasi enkripsi dan dekripsi. Cara kerjanya: aplikasi menyerahkan data yang akan dienkripsi beserta sebuah tag ke dalam soket tersebut.

Fungsi kernel bernama algif_aead memiliki sebuah optimasi internal yang menjadi titik kegagalan. Alih-alih membuat salinan data tag lalu memrosesnya, fungsi ini langsung menghubungkan data tersebut ke buffer output melalui referensi — sebuah shortcut yang dirancang untuk efisiensi memori.

Di sinilah serangan terjadi. Penyerang menyuntikkan (splice) potongan dari file executable yang mereka miliki — dalam contoh paling jelas adalah binary su — sebagai tag enkripsi. Karena algif_aead tidak menyalin data melainkan hanya mereferensikannya, halaman memori dari binary su tersebut kini secara teknis menjadi bagian dari buffer output.

Algoritma enkripsi authencesn kemudian melakukan penulisan 4 byte pada offset tetap di buffer outputnya. Karena buffer tersebut kini adalah halaman memori dari su yang di-cache oleh kernel, penulisan itu langsung memodifikasi binary yang sedang di-cache — bukan di disk, melainkan murni di memori.

Saat pengguna menjalankan su setelah eksploitasi, binary yang telah terkorupsi di memori itu dieksekusi — dan akses root diserahkan begitu saja. Tidak ada penulisan ke disk yang terjadi, sehingga tool forensik berbasis integritas file konvensional tidak akan mendeteksi anomali apapun.

Cara Memeriksa Apakah Sistem Anda Rentan

Untuk memverifikasi apakah server atau mesin Linux Anda terdampak, peneliti Xint Code menyediakan skrip proof-of-concept. Kode sumbernya tersedia secara publik untuk diinspeksi sebelum dijalankan — sebuah langkah yang sangat dianjurkan sebelum mengeksekusi skrip apapun dari sumber daring.

Xint Code mengungkap bahwa mereka menemukan kerentanan ini dengan bantuan asisten kecerdasan buatan. Mengingat kode sumber kernel Linux bersifat publik, tim tersebut menilai pengungkapan cepat lebih prudent daripada menahan informasi — karena secara teori, penyerang yang cukup serius pun dapat menemukannya melalui jalur yang sama.

Mitigasi Sebelum Patch Distribusi Tersedia

Jika distribusi Linux Anda belum menyediakan patch resmi, ada dua jalur mitigasi yang dapat diterapkan tergantung pada konfigurasi kernel.

Jika algif_aead dimuat sebagai modul kernel, cukup jalankan perintah berikut untuk menonaktifkannya:

echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif.confJika algif_aead dikompilasi langsung ke dalam inti kernel — seperti yang terjadi pada RHEL dan WSL2 — pendekatan di atas tidak berlaku. Dalam kondisi ini, satu-satunya mitigasi yang tersedia adalah melarang pengguna untuk membuka soket AF_ALG sejak awal, melalui profil seccomp, AppArmor, atau SELinux sesuai dengan stack keamanan yang digunakan pada sistem bersangkutan.

Prioritaskan langkah ini pada server multi-pengguna, node Kubernetes, dan environment CI/CD sebelum patch distribusi resmi tersedia dan terdeploy.

FAQ

Q: Apa itu CVE-2026-31431 di Linux?

A: CVE-2026-31431 adalah kerentanan eskalasi hak istimewa lokal di kernel Linux yang memungkinkan pengguna biasa tanpa hak administrator mendapatkan akses root secara instan, melalui eksploitasi optimasi kriptografi yang cacat di fungsi algif_aead. Celah ini ada sejak 2017.

Q: Distro Linux apa saja yang terdampak CVE-2026-31431?

A: Hampir semua distribusi Linux yang aktif digunakan terdampak, termasuk Ubuntu 24, RHEL 10, SUSE 16, Amazon Linux 2023, dan bahkan Windows Subsystem for Linux 2 (WSL2).

Q: Bagaimana cara mitigasi CVE-2026-31431 sebelum patch tersedia?

A: Jika algif_aead dimuat sebagai modul, nonaktifkan dengan perintah: echo “install algif_aead /bin/false” > /etc/modprobe.d/disable-algif.conf. Jika dikompilasi ke dalam kernel (seperti RHEL dan WSL2), blokir akses ke soket AF_ALG menggunakan seccomp, AppArmor, atau SELinux.

Q: Apakah CVE-2026-31431 meninggalkan jejak di disk?

A: Tidak. Eksploitasi ini sepenuhnya terjadi di memori tanpa penulisan ke disk, sehingga tidak terdeteksi oleh banyak perangkat lunak keamanan berbasis integritas file konvensional.

Q: Apakah WSL2 Windows terdampak oleh kerentanan kernel Linux CVE-2026-31431?

A: Ya. Windows Subsystem for Linux 2 (WSL2) juga terdampak oleh kerentanan ini, memperluas ancaman ke lingkungan pengembang berbasis Windows yang menggunakan WSL2.

Aaf Afiatna (Aura OS) adalah seorang WordPress Developer, Administrator IT, dan penggerak di balik infrastruktur berbagai portal media digital PT Arina Duta Sehati. Ia memiliki ketertarikan mendalam pada rekayasa sistem tingkat rendah, implementasi AI on-device, dan pengembangan proyek open-source seperti Neural Standby Kernel (NSK). Saat tidak sedang berurusan dengan server atau kode, ia aktif mengeksplorasi ekosistem Web3 dan berbagi wawasan melalui channel YouTube CryptoFansWorld.